沒想到這個還可以讓我寫到第二篇

前言:

繼上一次的

網站程式開發的注意事項,關於資訊安全與修補方式....陸續補充 (ASP.Net) 之後

因為有請駭我們網站的資安公司來上課兼說明怎麼駭的

所以這篇是在補充其他要注意的地方,還有一般駭客的思維到底是什麼

一、駭客的種類有以下幾種

White Hat 白帽駭客:

主要針對系統安全進行研究並從事防禦修補的作業,多數從事資安工作

Black Hat 黑帽駭客:

進行犯罪的入侵,專司破壞

Gray Hat 灰帽駭客:

介於 White Hat、Black Hat 之間,亦正亦邪的概念

Script Kiddie:

不懂技術與原理,只會用現成工具進行攻擊的惡意破壞者

為人所不齒 (我自己加的)

二、駭客突破的方式

1.Bruteforce 暴力攻擊法

成功率 100% 但需要時間

2.Dictionary Attack 字典式攻擊法

通常手上會有一份常用密碼表,然後用程式去跑一個一個try

3.Hybrid 混合模式

忘記顧問說了什麼

4.Rainbow Crack 彩虹表

這個就很可怕,資料表中紀錄了所有編碼過的 hash 數值

ex : 你網站雖然是用MD5編碼,但該密碼可能可以在彩虹表中找到對應的原始碼

於似乎對於高手來說,你編碼只是稍微浪費了一下他的時間而已

彩虹表說明: http://www.twwiki.com/wiki/%E5%BD%A9%E8%99%B9%E8%A1%A8

搜尋 free rainbow 也有免費 or 付費彩虹表可以下載

ex : https://www.freerainbowtables.com/

三、其他常使用的網路資源

顧問也稍微介紹了幾個網站給我們參考

1. http://zone-h.org/archive/special=1

這裡每天記載了一堆被駭的網站,算是駭客的計分榜,會列出國家別跟使用的作業系統

可以上來搜一下你公司網站有沒有在裡面....

過濾.tw之後,上圖可以看到有熟悉的網址....幾乎都是政府網站居多

台中、台南市政府似乎都淪陷過

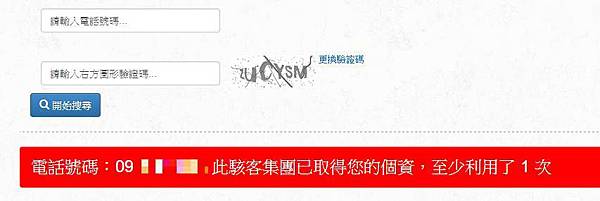

2. http://www.aegislab.com/phone/

這網站不是駭客會上來的,是受害者上來的 = =

雖然這網站不知道更新狀況如何,但輸入手機號碼可以查出你的資料被駭客們利用了幾次

如下圖 :

3. http://pastebin.com/trends/week

這網站還蠻有名的,好像因為可以匿名貼文字的關係深受駭客們喜愛

在上面可以查到其他人分享破解的帳號 + 密碼

看到了 PSN 忍不住點進去搜尋自己的 Email @@

這網站都是駭客們提交的各式各樣系統漏洞,還真的是各式各樣系統都有

Web 尤其是 PHP,感覺中很大~ 使用PHP的人要特別小心....

這邊有一篇對岸的舊文章,在統計 exploit-db 裡面最容易中獎的系統

還是 PHP 最容易被人玩

網際網路檔案館,號稱網頁的時光機,輸入網址可以找到該網站的頁面庫存檔

駭客用此來尋找改版前的漏洞 (因為可能現行網站還會存在此漏洞)

對,就是 Google,利用搜尋引擎做 Google Hacking

利用google search 可以讓駭客搜到該站台的錯誤頁面、訊息、頁面庫存檔

幾個比較常用的....

site: (搜尋domain)

intitle: (網頁title中含有)

inurl:(網址中含有)

fiiletype: (附檔名為)

cache: (頁面庫存檔)

ex: 搜尋 site:cn password filetype:inc

可以得到對岸的站台,內容中含有 password 且附檔名為 .inc 的網址

點進去看某一篇,就看到資料庫的帳號密碼了

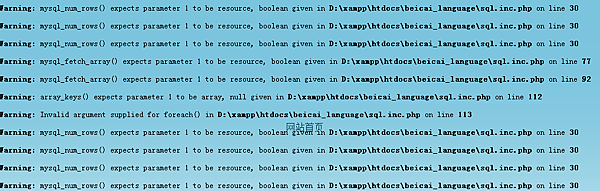

Google Hacking 還可用來搜尋錯誤頁面,了解該網站的結構

ex: 搜尋 site:cn mysql_num_rows() expects parameter 1 to be resource

找對岸的網站,搜尋 php 常見的錯誤訊息頁面

點一則進去看,網站結構就出現了

或 google 搜尋 "Index of /admin"

就會列出某些網站的目錄

如下 :

還有其他用法就不詳述了

聽說是用來網路掃描與探測的,有興趣就自己看看,幫大家找了說明

http://www.gtwang.org/2014/10/nmap-command-examples-tutorials.html

8. http://www.oxid.it/cain.html (Cain & Abel)

這是個可怕的工具,使用後網路可能會短暫的中斷,因為駭客可能正在模仿你的IP/Mac Address

俗稱中間人攻擊,然後從中仿照該網站送其他資料給你,其中的手法請參考底下這篇

如果你網站的金流有漏洞的話 (據顧問說,台灣購物網站 70%金流都是有洞的),影響就非常大

我們就被買了一個$300塊的東西,但授權金額只有$10元,但訂單還是呈現 $300....

這軟體的說明,直接找了其他網站的說明如下,有興趣的人可以再研究

說明:

根據官方網站的說明 Cain & Abel 是針對微軟作業系統而設計的一款密碼恢復工具,但其強大的恢復功能怎已經脫離了它正常的使用方式。

其主要是透過 ARP欺騙(ARP Spoofing)的技巧,採取中間人攻擊(Man-in-the-middle attack,簡稱MITM)的方式來破解密碼。(註:部分功能需要採用暴力破解)

Cain & Abel是從oxid.it這個網站發佈的軟體。原文音譯是「該隱與亞伯」,是聖經裡亞當和夏娃兒子的名字。

用法可以參考 :

9. 各網站的 robots.txt

網站中的 robots.txt 位置都在根目錄,是網站提供給搜尋引擎看的

告訴搜尋引擎什麼可以爬什麼不能爬

但對有心人來說,他就是一個你網站架構的描述

ex : 假設有某個賣書網站的 robots.txt

http://www.xxxxxxxx.com.tw/robots.txt

就可以明確看出你網站有哪些資料夾

常用字的MD5數據庫

11. http://portswigger.net/burp/

使用 Burp Suite 可繞過身分驗證,取得權限

網路上找一下人家怎麼玩的

http://www.nxadmin.com/tools/689.html

.....................顧問還有提到很多,先暫時列到這邊

三、防範方式

除了上一篇

網站程式開發的注意事項,關於資訊安全與修補方式....陸續補充 (ASP.Net)

所提到的網站開發注意事項之外,還有一些建議的事項

但所提到的不只網站開發,也包含了個人在使用網路時的一些自我防範做法

針對網站開發者而言:

1. 網站加密方式

減少使用 MD5 與 SHA-1 的加密方式,更不用講一些可以馬上反解的加密方式

MD5 直接用 rainbow crack 就可以破了,建議改用 bcrypt or PBKDF2 來加密

2. 避免被 Google Hacking

妥善設置 robot.txt 可以避免有良心的搜尋引擎抓取你指定的內容

ex :

User‐agent:Googlebot

Disallow:/*.mdb$

3. 避免網頁出錯時直接顯示錯誤訊息

因為錯誤訊息通常含有網站結構,或是根本直接是漏洞,應該做好例外處理

比較正確的作法 :

4. 盡可能使用加密連線 SSL

5. Cookie 設定使用 Secure Flag

6. 驗證導頁資訊與存取資源是合法的

ex : http://www.test.com.tw?backurl=http://xxxxxx

必須檢查導頁的位置是否在自己站台之下

7. 在使用較高權限的頁面,重新驗證使用者

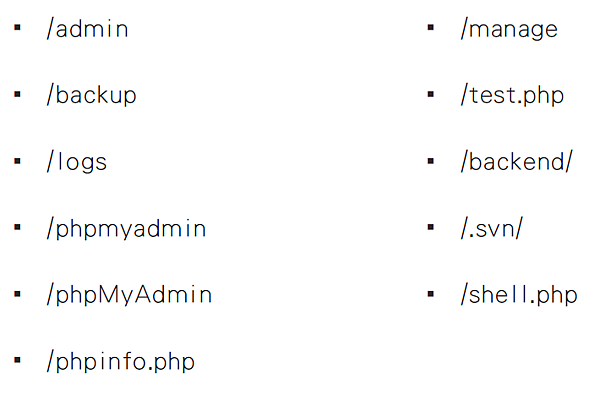

8. 減少使用 Get 傳遞參數,以防攻擊更快速的散步

9. 避免使用常用的目錄名稱,底下這些都是會先被掃的

10. 關閉不需要的帳號、頁面、服務、連接埠

11. 登入時加密、Session 嚴格控管避免暴露 (Session ID) 與 Timeout 機制

12. 在系統計算每個密碼的雜湊函數時 ex : MD5,可以額外加入一個密值

讓駭客事先計算或下載的彩虹表失靈。這個作法稱為加鹽 (salted)。

針對使用者而言

1. 不要使用過於簡單的密碼

因為你的密碼可能已經在別人的密碼表裡面了

ex :

http://www.defaultpassword.com/

http://www.routerpasswords.com/

http://www.phenoelit-us.org/dpl/dpl.html

2. 另一個設定密碼的好方法,使用中文輸入的英數組合

rup wu0 uw0 fu4cp3cl3 = 今天天氣很好

字數夠長而且也很好記

3. 看到短網址不要輕易的點下去

其實資料有點多,但是我寫得有點累,所以之後有時間再繼續補充~

其他資料 :

https://www.owasp.org/index.php/Main_Page (開放網路軟體安全計畫,簡稱OWASP)

留言列表

留言列表